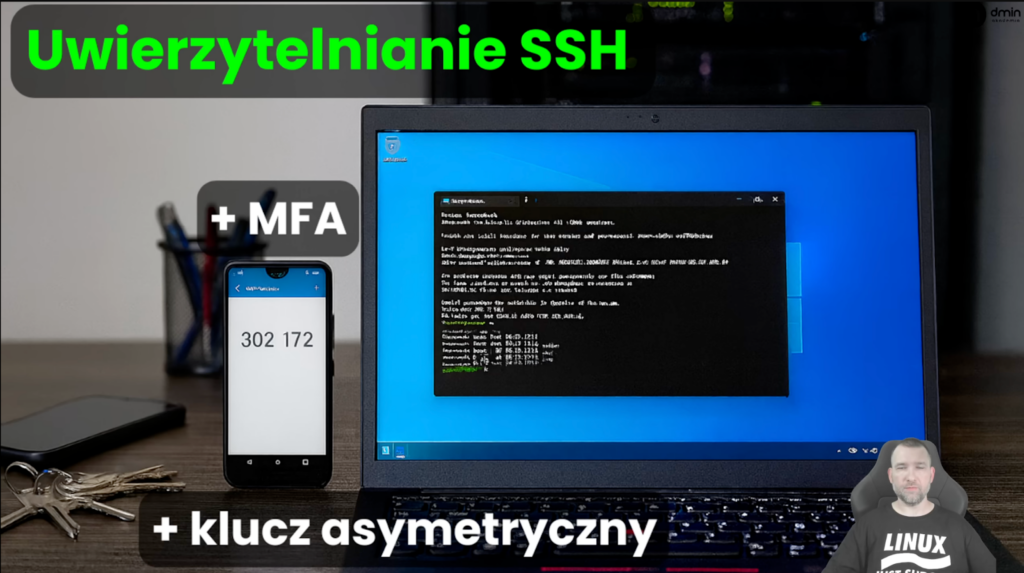

Na kanale AdminAkademia pojawił się materiał, który jest odpowiedzią na realne problemy widzów. Wielu administratorów używa albo kluczy SSH, albo haseł z MFA. Ale jak połączyć te dwie metody, by uzyskać „pancerny” dostęp do serwera? 🤔 Film powstał po zgłoszeniu jednego z widzów, który utknął w pętli próśb o hasło podczas próby takiej konfiguracji. Prowadzący krok po kroku pokazuje, jak ominąć pułapki konfiguracyjne w plikach PAM i SSHD, aby wymusić logowanie hybrydowe: Klucz Prywatny + Kod z Telefonu.

Kluczowe wnioski z poradnika

Jest to materiał obowiązkowy dla każdego, kto zarządza serwerami Linux i stawia bezpieczeństwo na pierwszym miejscu. Oto najważniejsze punkty:

- Konfiguracja “Krok po Kroku” (i pułapki PAM):

Większość poradników w sieci nie mówi o tym, że standardowa konfiguracja PAM często gryzie się z kluczami SSH. W filmie dowiecie się, którą linię w /etc/pam.d/sshd trzeba koniecznie zakomentować, aby system przestał prosić o hasło użytkownika i przeszedł od razu do weryfikacji klucza oraz kodu MFA. - Magia AuthenticationMethods:

Kluczem do sukcesu jest odpowiednie ustawienie w pliku sshd_config. Prowadzący wyjaśnia, jak użyć dyrektywy publickey,keyboard-interactive, aby wymusić konkretną kolejność logowania: najpierw system sprawdza, czy masz klucz, a dopiero potem prosi o kod z Google Authenticator. - Pułapka Czasowa (Time Skew):

To fascynujący fragment filmu – demonstracja na żywo, dlaczego synchronizacja czasu (NTP) jest krytyczna przy MFA. Prowadzący celowo przestawia zegar serwera, by pokazać, jak nawet kilka minut różnicy między serwerem a telefonem całkowicie odcina dostęp do maszyny. - Co jeśli zgubisz telefon?

Film porusza też kwestię awaryjnego dostępu. Zobaczycie, gdzie na serwerze przechowywane są kody zapasowe (i dlaczego warto o nich pamiętać, zanim będzie za późno).

Finalny Werdykt

Ten odcinek to kompletny przewodnik „od zera do bohatera” w temacie zabezpieczania SSH. Pokazuje, że bezpieczeństwo to coś więcej niż tylko mocne hasło. Jeśli boisz się, że Twój klucz prywatny może zostać kiedyś wykradziony z dysku – to rozwiązanie jest dla Ciebie. Wymaga nieco więcej zachodu przy logowaniu (potrzebny telefon), ale daje spokój ducha, który jest bezcenny.

Zobacz pełny poradnik i zabezpiecz swój serwer:

https://www.youtube.com/watch?v=oMwUEHCgrKM

Leave a Reply